60% des entreprises victimes de cyberattaque déposent le bilan dans les 6 mois

Cybersécurité: Une protection globale pour vos systèmes et vos utilisateurs

La transformation numérique, l’essor du cloud et la généralisation du travail à distance exposent les organisations à des cyberattaques de plus en plus fréquentes et sophistiquées. Pour sécuriser vos données, vos infrastructures et vos utilisateurs, il est essentiel de combiner protection des accès, sécurisation des postes et supervision des menaces. Cette approche garantit la continuité d’activité, la conformité réglementaire et la confiance de vos collaborateurs et partenaires.

Protection de vos accès

Contrôler et filtrer les flux réseau

Firewall

Les solutions de sécurité périmétrique permettent d’inspecter les communications entrantes et sortantes afin de bloquer les intrusions et les menaces connues ou émergentes. Elles assurent également la sécurisation des accès distants et des interconnexions entre sites, tout en offrant une visibilité fine sur les usages réseau.

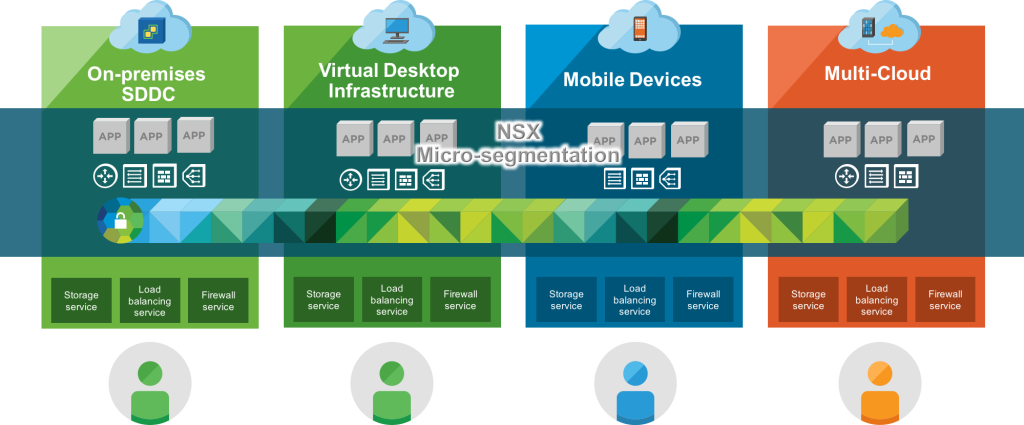

Aujourd’hui, les enjeux métiers demandent de plus en plus d’applications, cloud native ou classiques, sur site ou dans le cloud. Pour faire face à cette prolifération d’applications, les approches sécurité basées uniquement sur la partie périmètre ne suffisent plus à protéger les applications et les données. Les différentes cyberattaques récentes l’ont prouvé: un hacker peut pénétrer n’importe quel périmètre de sécurité, ou contourner les règles de sécurité périmétriques comme il le souhaite. Une fois à l’intérieur de ce périmètre, il peut se déplacer latéralement, de serveur en serveur, sans être dérangé, afin de rechercher une information pouvant être bloquée ou volée contre une rançon.

Sécuriser le trafic entre les applications est un véritable défi: VMware NSX répartit la sécurité

La microsegmentation permet d’isoler les applications et les flux critiques à l’intérieur du réseau. En cas de compromission, elle empêche les déplacements latéraux des attaquants et réduit l’impact d’une attaque, en particulier dans les infrastructures virtualisées ou hybrides.

Détecter les menaces grâce à l’analyse comportementale

NDR (Network Detection & Response)

Les solutions NDR reposent sur l’analyse en temps réel du trafic réseau afin d’identifier des comportements anormaux ou inhabituels. En s’appuyant sur l’intelligence artificielle et le machine learning, elles apprennent le fonctionnement normal du système d’information pour détecter rapidement les menaces avancées, y compris celles qui ne reposent pas sur des signatures connues. Cette approche permet d’anticiper les attaques, de limiter leur propagation et de réagir efficacement avant qu’elles n’impactent les activités.

Sécuriser les comptes les plus sensibles

PAM (Gestion des accès à privilèges)

Les identités et les accès sont souvent la première cible des cyberattaques. C’est pourquoi nous intégrons Systancia Bastion et Cyberéléments dans nos solutions.

Systancia Bastion assure la gestion des accès privilégiés (PAM) : Les comptes à privilèges disposent d’un niveau d’accès élevé et représentent une cible prioritaire pour les attaquants. Leur sécurisation passe par un contrôle strict des droits, une gestion centralisée des accès et une traçabilité complète des actions, afin de réduire les risques d’abus et de compromission.

Sécurisation des utilisateurs

Maîtriser les terminaux et les accès

Sécurisation et gestion des postes

La gestion centralisée des postes de travail permet d’appliquer des politiques de sécurité cohérentes, de maintenir les systèmes à jour et de protéger les terminaux contre les menaces. Cette approche garantit un niveau de sécurité homogène, quel que soit le mode de travail ou le type d’équipement utilisé.

Surveiller et réagir face aux incidents de sécurité

SOC managé

Un centre de supervision de la sécurité permet d’assurer une surveillance continue du système d’information. L’analyse des événements, la détection des incidents et la réponse rapide aux menaces offrent aux organisations une protection renforcée, sans nécessiter de mobiliser des ressources internes importantes.

Protéger les données et les outils collaboratifs. M365: un vrai enjeu de sécurité !

Sécurisation de Microsoft 365

Les environnements collaboratifs et les systèmes de messagerie figurent parmi les principales cibles des cyberattaques. Les sécuriser efficacement est essentiel pour se prémunir contre le phishing, les ransomwares et les fuites de données, tout en garantissant la sauvegarde et la restauration des informations critiques en cas d’incident.

Dans les entreprises, les solutions Microsoft sont particulièrement visées par les cybercriminels. Or, les protections standards telles qu’Exchange Online Protection (EOP) ou Defender pour Microsoft 365 montrent aujourd’hui leurs limites face à des menaces toujours plus sophistiquées. Les attaques zero-day, les campagnes de phishing avancées ou encore les ransomwares parviennent désormais à contourner ces dispositifs, exposant ainsi les organisations à des risques majeurs.

Pour faire face à ces menaces persistantes, il est indispensable de s’appuyer sur des solutions de sécurité avancées et des dispositifs de sauvegarde performants, déployés avec l’expertise de nos partenaires spécialisés.

La sécurisation des accès selon les best-practices de

Gouvernance et protection des accès

L’analyse des flux de messagerie avec

La sauvegarde des données avec